Khi các giải pháp EDR truyền thống chỉ tập trung vào hoạt động của endpoint để phát hiện các cuộc tấn công. Kết quả là họ thiếu bối cảnh đầy đủ để phân tích các cuộc tấn công. Điều này dẫn đến một bức tranh không đầy đủ và tỷ lệ false positives cao, đòi hỏi các tổ chức phải sử dụng nhiều giải pháp điểm và các nhóm phản ứng có tỷ lệ lớn.

Vì vậy, Qualys mang đến một cách tiếp cận đa vectơ mới và sức mạnh hợp nhất của nền tảng đám mây có khả năng mở rộng cao cho EDR, cung cấp bối cảnh quan trọng và khả năng hiển thị toàn diện vào toàn bộ chuỗi tấn công.

Với cách tiếp cận mới này, EDR đa vectơ của Qualys giảm đáng kể số lượng false positives bằng cách hợp nhất các vectơ ngữ cảnh khác nhau như Asset discovery, Rich normalized software, Inventory end-of-life visibility, Vulnerabilities và Exploits misconfigurations, in-depth endpoint telemetry, và network reachability. . Với một hệ thống hỗ trợ mạnh mẽ để tương quan, tất cả đều để đánh giá, phát hiện và phản hồi chính xác, tất cả chỉ trong một ứng dụng dựa trên đám mây duy nhất.

Ứng dụng được hỗ trợ bởi các lightweight cloud agents liên tục thu thập và truyền dữ liệu tới Nền tảng đám mây Qualys, nơi thông tin được tương quan, bổ sung và được ưu tiên cho khả năng hiển thị theo thời gian thực đối với mọi thứ đang diễn ra trên điểm cuối và mạng xung quanh.

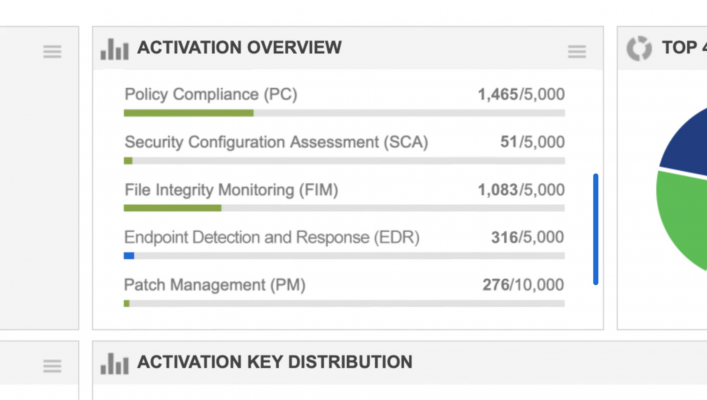

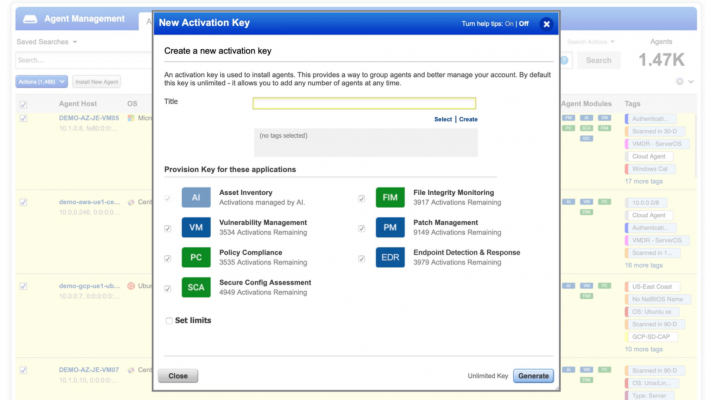

Với Qualys, bạn chỉ cần một tác nhân để thực hiện các chức năng bảo mật quan trọng như Asset inventory, Vulnerability management, Configuration management, File integrity monitoring, Patch management, và bây giờ là EDR, loại bỏ nhiều agents, giảm độ phức tạp và giảm chi phí. Qualys Multi – Vector EDR tận dụng nền tảng Qualys Cloud để thu thập và tương quan lượng lớn dữ liệu tuân thủ và bảo mật của nó, cung cấp cho những Threat Hunter và những nhà phân tích bảo mật bối cảnh chưa từng có về mối đe dọa và thông tin chi tiết theo thời gian thực của endpoints để thực hiện săn tìm và phản ứng mối đe dọa nhanh chóng.

Qualys cũng cung cấp khả năng phản hồi toàn diện vượt ra ngoài các tùy chọn EDR truyền thống như quy trình Killing process và Network connections, Quarantining files và hơn thế nữa. Và nó sắp xếp một cách độc đáo các phản ứng như ngăn chặn các cuộc tấn công trong tương lai bằng cách vá phần mềm, sửa các cấu hình sai và gỡ cài đặt phần mềm trước khi các điểm cuối bị xâm phạm.