Có rất nhiều lỗ hổng được tiết lộ hàng ngày đến nỗi không ai có thể vá hết chúng. Thật không may, những kẻ tấn công có thể khai thác chúng trong khi bạn vẫn đang trong quá trình xem xét, ưu tiên và vá lỗi. Ưu tiên dựa trên rủi ro hiệu quả tập trung các nguồn lực hạn chế và nỗ lực khắc phục của bạn vào nơi bạn sẽ có tác động lớn nhất trong việc giảm thiểu rủi ro và bảo vệ tài sản của mình.

Mặc dù CVSS và EPSS là các thước đo cơ bản về mức độ nghiêm trọng của rủi ro nhưng chúng có thể bỏ sót các mối đe dọa thực sự và không thể lọc ra các rủi ro không nghiêm trọng nếu không có bối cảnh kinh doanh hoàn chỉnh của môi trường. Để khắc phục điều này, Qualys TruRisk TM tổng hợp tất cả các yếu tố rủi ro từ hơn 73.000 dấu hiệu lỗ hổng với hơn 25 nguồn thông tin về mối đe dọa và bối cảnh kinh doanh của bạn để giúp bạn định lượng rủi ro và ưu tiên giảm thiểu lỗ hổng tới 85% để bạn có thể triển khai biện pháp khắc phục tập trung chương trình.

Trong những năm gần đây, khung MITER ATT&CK đã nổi lên như một công cụ thiết yếu để bối cảnh hóa rủi ro mạng từ góc độ của kẻ tấn công. Nó cung cấp một ma trận chi tiết về các chiến thuật, kỹ thuật và quy trình (TTP) được đối thủ sử dụng, trao quyền cho các tổ chức dự đoán và nhận ra các hướng tấn công tiềm năng. Mặc dù khuôn khổ ATT&CK thường thiên về cách tiếp cận phản ứng, thường được sử dụng trong các sản phẩm EDR, XDR, SIEM và SOAR, nhưng khi kết hợp với phương pháp Phòng thủ trước mối đe dọa , khuôn khổ này có thể được sử dụng để chủ động ưu tiên rủi ro và nâng cao hiệu quả của các nỗ lực khắc phục.

Thông báo Ưu tiên ma trận MITER ATT&CK trong Qualys VMDR

Chúng tôi vô cùng vui mừng được công bố Ưu tiên ma trận MITER ATT&CK trong Qualys VMDR . Điều này cho phép người dùng có được cái nhìn toàn diện lấy kẻ tấn công làm trung tâm, trực quan hóa các phát hiện rủi ro quan trọng dựa trên Chiến thuật và Kỹ thuật ATT&CK, biết TruRisk của họ và ưu tiên các nỗ lực khắc phục một cách hiệu quả bằng cách sử dụng phương pháp Phòng thủ dựa trên mối đe dọa. Ưu tiên ma trận MITER ATT&CK không chỉ dành riêng cho các lỗ hổng bảo mật ; nó cũng bao gồm các cấu hình sai và sự cố EDR . Điều này cho phép các tổ chức dự đoán và xác định trước các mối đe dọa tiềm ẩn, đưa ra quyết định sáng suốt để ưu tiên và giải quyết chúng kịp thời, từ đó luôn đi trước những kẻ tấn công một bước.

Qualys hiện nổi bật là giải pháp quy mô doanh nghiệp duy nhất kết hợp TruRisk và MITER ATT&CK để quản lý rủi ro an ninh mạng một cách chủ động cũng như tăng cường khả năng phát hiện và ứng phó trong một nền tảng duy nhất.

Khung MITER ATT&CK

Khung MITER ATT&CK được tổ chức thành hai yếu tố cốt lõi: Chiến thuật và Kỹ thuật. Chiến thuật đề cập đến các phạm trù rộng mô tả các mục tiêu đằng sau các cuộc tấn công mạng, đóng vai trò như một hướng dẫn về ‘lý do’ đằng sau hành động của đối thủ. Ngược lại, các kỹ thuật cung cấp ‘cách thức’ chi tiết, chỉ định các phương pháp chính xác mà kẻ tấn công sử dụng để đạt được mục tiêu chiến thuật của chúng. Khi cần thiết, các kỹ thuật được chia thành các kỹ thuật phụ, mang đến cái nhìn thậm chí còn tinh tế hơn về kho vũ khí của kẻ tấn công.

Theo truyền thống, khung MITER ATT&CK đã được các nhóm bảo mật sử dụng để phát hiện, điều tra và phản hồi tốt hơn trong các dòng sản phẩm EDR, XDR, SIEM và SOAR. Họ ngày càng tìm cách sử dụng kiến thức này về ý định và chiến thuật của đối thủ một cách rộng rãi hơn để đánh giá khả năng phòng thủ an ninh mạng của họ và ưu tiên rủi ro, đưa ra quyết định đầu tư tốt hơn để ngăn chặn các cuộc tấn công. Rào cản lớn nhất mà họ gặp phải là thiếu những hiểu biết cần thiết vì các công cụ quản lý bề mặt, cấu hình hoặc tấn công truyền thống (hoặc truyền thống) không giúp hình dung những rủi ro này về mặt chiến thuật và kỹ thuật MITER hoặc họ cần sử dụng nhiều công cụ riêng biệt và kết hợp bối cảnh rủi ro của các cuộc tấn công này để hiểu được hiệu quả tổng thể của chương trình quản lý rủi ro của chúng.

Các tổ chức cần phương pháp Phòng thủ dựa trên thông tin về mối đe dọa, ngoài ATT&CK, còn bao gồm các thông tin về mối đe dọa khác, chẳng hạn như lỗ hổng, cấu hình sai, phần mềm EOS/EOL, v.v., để giúp họ đi trước những kẻ tấn công một bước. Chủ động theo dõi hành vi của kẻ tấn công là rất quan trọng để người bảo vệ bảo vệ các tài sản quan trọng.

Chiến thuật và kỹ thuật MITER ATT&CK hàng đầu được tận dụng

Đơn vị nghiên cứu mối đe dọa Qualys (TRU) đã ánh xạ các lỗ hổng và cấu hình sai vào các chiến thuật và kỹ thuật khung MITER ATT&CK để giúp bạn có được quan điểm của kẻ tấn công. Họ cũng đã phân tích các lỗ hổng bảo mật và cấu hình sai trên tất cả khách hàng của chúng tôi để tìm ra các chiến thuật và kỹ thuật hàng đầu được tận dụng bởi các lỗ hổng có rủi ro cao. Dưới đây bạn sẽ tìm thấy những điểm nổi bật trong những phát hiện của họ; bạn có thể tìm thêm thông tin chi tiết trong bài viết blog trước đây của chúng tôi .

| Các chiến thuật MITER ATT&CK hàng đầu được tận dụng bởi các lỗ hổng có rủi ro cao | Quyền truy cập ban đầu, chuyển động ngang và nâng cao đặc quyền |

| Các kỹ thuật MITER ATT&CK hàng đầu dựa trên các lỗ hổng có rủi ro cao | Khai thác các dịch vụ từ xa, khai thác các ứng dụng công khai và khai thác nâng cao đặc quyền |

| Chiến thuật MITER ATT&CK hàng đầu dựa trên cấu hình sai | Phòng thủ-Né tránh, Di chuyển ngang và Truy cập thông tin xác thực |

| Các kỹ thuật MITER ATT&CK hàng đầu dựa trên cấu hình sai | Sửa đổi quyền tệp và thư mục, khai thác dịch vụ từ xa và xóa chỉ báo |

Cách kết hợp Qualys TruRisk™ và MITER ATT&CK để giảm rủi ro mạng của bạn

Khung MITER ATT&CK đóng vai trò như một ngôn ngữ chung để thể hiện bối cảnh mối đe dọa và giúp các tổ chức giải thích một cách hiệu quả mối đe dọa ở mọi cấp độ trong chương trình an ninh mạng của họ.

Qualys EPP, EDR và FIM đã cho phép các nhóm bảo mật phát hiện và điều tra sự cố để phân tích và ứng phó tốt hơn bằng cách sử dụng khung MITER ATT&CK. Chúng tôi hiện đang mở rộng sức mạnh của khung MITER ATT&CK cho VMDR và Tuân thủ chính sách để cho phép các nhóm bảo mật liên tục hình dung được tính hiệu quả và TruRisk của hệ thống phòng thủ mạng của họ trước các chiến thuật và kỹ thuật tấn công trong thời gian thực. Chúng tôi cũng cung cấp cái nhìn tổng hợp về các lỗ hổng liên quan, cấu hình sai từ CIS/DISA và các rủi ro bề mặt tài sản bên ngoài ảnh hưởng đến các tài sản quan trọng trong kinh doanh để hỗ trợ các nhóm bảo mật ưu tiên các rủi ro bảo mật, phát hiện các bản vá bị thiếu và tạo điều kiện cho các nỗ lực khắc phục. Việc lập bản đồ các lỗ hổng và cấu hình sai bằng Chiến thuật và Kỹ thuật MITER ATT&CK cũng như sử dụng Qualys TruRisk giúp các nhóm bảo mật đo lường và ưu tiên rủi ro một cách hiệu quả, đồng thời áp dụng phương pháp Phòng thủ dựa trên mối đe dọa.

Sử dụng Ma trận MITER ATT&CK để xác định mức độ ưu tiên

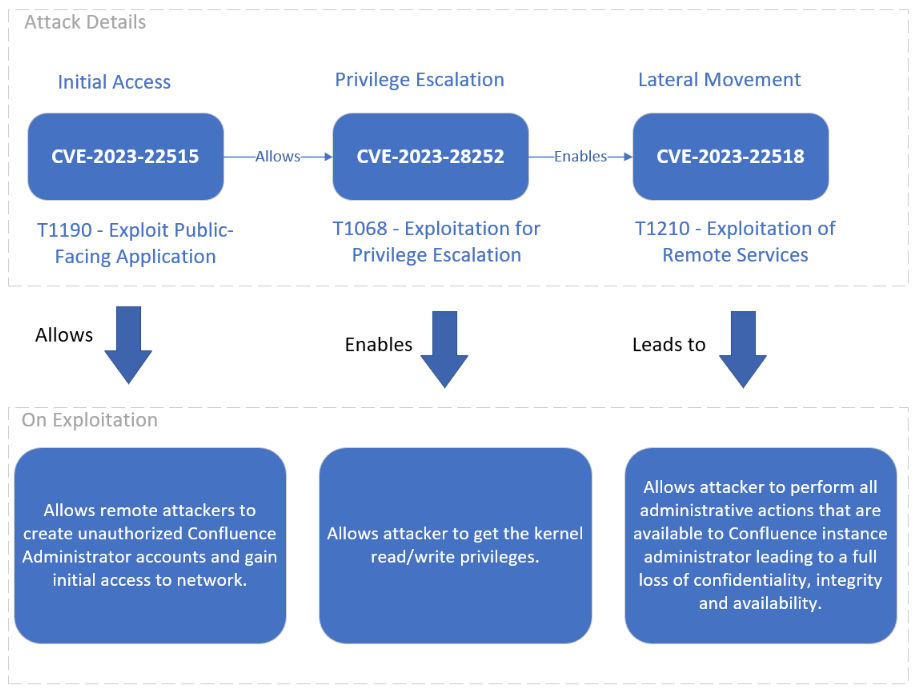

Chúng ta hãy xem lại một ví dụ về một cuộc tấn công bằng ransomware để hiểu cách lập bản đồ các lỗ hổng sẽ giúp bạn áp dụng phương pháp Phòng thủ dựa trên mối đe dọa. Ở đây, chúng ta đang nói về cuộc tấn công thông qua việc khai thác các lỗ hổng nghiêm trọng trong một ứng dụng được sử dụng rộng rãi – Atlassian Confluence. Atlassian Confluence là công cụ cộng tác và tài liệu được một số tổ chức sử dụng và thường chứa dữ liệu bí mật như dữ liệu tài chính, thông tin khách hàng, dữ liệu nhân viên, kế hoạch dự án, lộ trình sản phẩm và tài sản trí tuệ khác. Việc khai thác thành công lỗ hổng Atlassian Confluence CVE-2023-22515 cho phép kẻ tấn công có được quyền truy cập ban đầu vào mạng của ứng dụng Confluence công khai. Điều này cho phép kẻ tấn công khai thác lỗ hổng CVE-2023-28252 của Microsoft để giành quyền leo thang đặc quyền của kernel. Ngược lại, điều đó cho phép kẻ tấn công khai thác CVE-2023-22518 để có toàn quyền truy cập của quản trị viên và thực hiện tất cả các hành động quản trị, dẫn đến mất tính bảo mật, tính toàn vẹn và tính khả dụng.

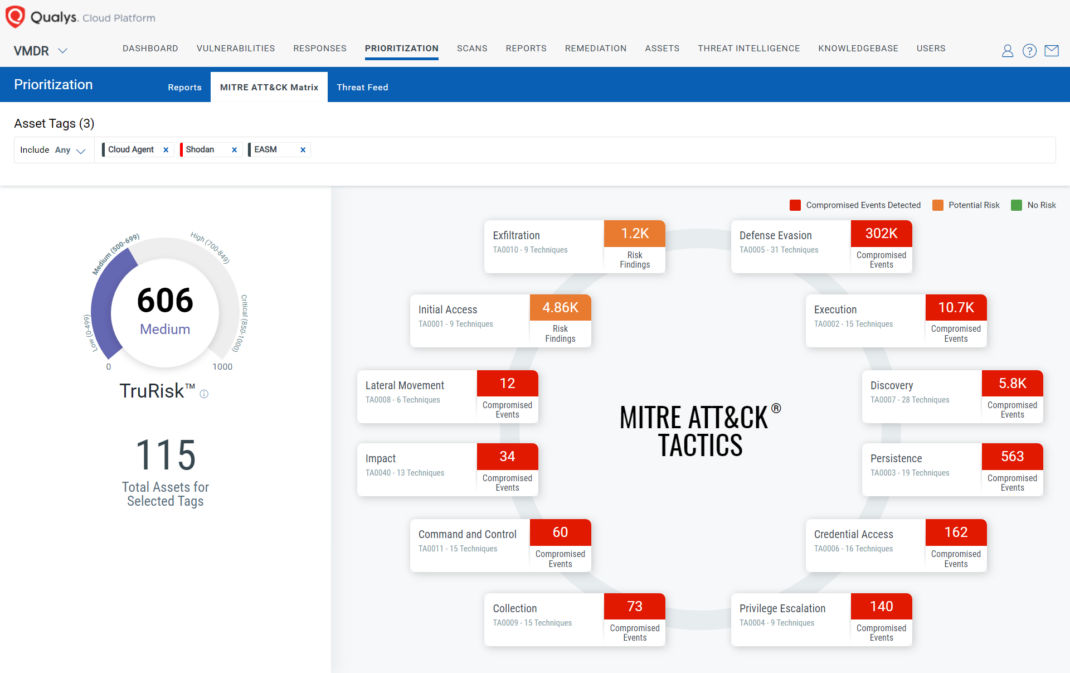

Để sử dụng Ưu tiên ma trận MITER ATT&CK trong Qualys VMDR, hãy chọn thẻ nội dung cho nội dung bạn muốn có chế độ xem MITER ATT&CK. Khi bạn chọn thẻ nội dung, bạn sẽ thấy điểm TruRisk của thẻ nội dung đã chọn cùng với chiến thuật MITER của các phát hiện rủi ro được phát hiện trên nội dung đã chọn. Điều này cho bạn thấy Chiến thuật ATT&CK được ưu tiên dựa trên các sự kiện EDR bị xâm phạm và phát hiện rủi ro bao gồm các lỗ hổng và cấu hình sai cho các tài sản đã chọn.

Bây giờ bạn đã xác định được chiến thuật hàng đầu cần tập trung vào, hãy nhấp vào một trong số chúng để nhận được các Kỹ thuật ATT&CK ưu tiên của Chiến thuật đó. Tại đây, bạn cũng có thể xem các tài sản liên quan và phát hiện rủi ro của chúng, cùng với các sự kiện EDR bị xâm phạm. Nhấp vào kỹ thuật này để xác định các tài sản quan trọng, tài sản trên Internet, lỗ hổng nghiêm trọng, cấu hình sai và các sự kiện EDR bị xâm phạm có thể dẫn đến cuộc tấn công.

Ở cấp độ Kỹ thuật, Điểm TruRisk cho nội dung giúp bạn xác định các nội dung quan trọng và điểm yếu dựa trên điểm QDS. Xem xét ví dụ trên bằng cách sử dụng Ưu tiên ma trận MITER ATT&CK, bạn có thể xem QID của CVE ở trên như một phần của tiện ích “Phát hiện lỗ hổng” trong chế độ xem Chiến thuật và Kỹ thuật tương ứng. Điểm QDS là 95 đối với QID liên kết với CVE-2023-22515, CVE-2023-28252 và CVE-2023-22518, sẽ được hiển thị ở trên cùng để ưu tiên.

Chiến lược khắc phục

Qualys vượt xa việc xác định và ưu tiên rủi ro cũng như hỗ trợ giảm thiểu rủi ro bằng cách khắc phục các lỗ hổng và cấu hình sai. Ưu tiên Ma trận MITER ATT&CK giúp bạn xác định các chiến thuật có tác động lớn và dựa vào đó xác định các kỹ thuật. Sau đó, bạn có thể xác định các lỗ hổng và cấu hình sai.

Sử dụng Qualys Patch Management với phương pháp không cần chạm sẽ tự động hóa quy trình quản lý bản vá, giảm đáng kể MTTR. Ngoài ra, Quản lý chính sách Qualys còn cung cấp các điều khoản để khắc phục các cấu hình sai thông qua các tập lệnh khắc phục, giảm thiểu rủi ro nghiêm trọng cho tài sản.

Quản lý chính sách Qualys cung cấp các điều khoản để khắc phục các cấu hình sai thông qua các tập lệnh khắc phục. Việc sửa các cấu hình sai đóng một vai trò trong việc giảm thiểu rủi ro nghiêm trọng đối với một tài sản. Việc khắc phục quyền kiểm soát chỉ được hỗ trợ trên tài sản của Đại lý. Để xác định nội dung đại lý, hãy sử dụng QQL – assets.trackingMethod:Agent trong danh sách thả xuống Nội dung. Cùng với đó, trong danh sách Điều khiển thả xuống, bạn có thể thêm QQL – pose.status: Fail hoặc có thể thêm ID điều khiển cụ thể.

Qualys EDR cung cấp điều khoản để cách ly tài sản trong trường hợp có bất kỳ sự kiện độc hại nào. Tính năng Kiểm dịch tài sản hạn chế máy chủ bị nhiễm thực hiện bất kỳ giao tiếp mạng nào. Bạn có thể Cách ly Nội dung từ tab Sự cố hoặc Nội dung. Thông qua tab Sự cố, bạn có thể cách ly các nội dung phát hiện sự cố nghiêm trọng/độc hại.

Phần kết luận

Tóm lại, Khung MITER ATT&CK là một công cụ then chốt trong an ninh mạng, cung cấp sự hiểu biết toàn diện về các chiến thuật và kỹ thuật của đối thủ. Bằng cách tận dụng bối cảnh TruRisk và MITER ATT&CK, các tổ chức có thể chủ động giám sát và ưu tiên các rủi ro quan trọng. Ưu tiên Ma trận MITER ATT&CK của Qualys, cùng với TruRisk, trao quyền cho các tổ chức xác định các rủi ro nghiêm trọng và khắc phục chúng một cách hiệu quả. Cách tiếp cận toàn diện này, bao gồm tự động hóa quản lý bản vá và khắc phục cấu hình sai, là công cụ giúp giảm bề mặt tấn công và tăng cường khả năng phục hồi an ninh mạng tổng thể.

#SmartNet #Qualys