Proofpoint Insider Threat Management Report

Các mối đe dọa từ nội bộ (Insider Threat) vẫn là một rủi ro lớn đối với các tổ chức thuộc mọi quy mô — và thật tốn kém nếu bỏ qua chúng. Các sự cố về mối đe dọa nội bộ đang khiến các doanh nghiệp tiêu tốn trung bình 15 triệu đô la mỗi năm. Và không chỉ những người trong cuộc mới phải chịu trách nhiệm cho những mối đe dọa từ nội bộ; ngày càng có nhiều tổ chức báo cáo rằng hành vi trộm cắp thông tin xác thực đang là mối quan tâm ngày càng tăng vào năm 2022. Về vấn đề phức tạp, hiện phải mất 85 ngày để ngăn chặn mối đe dọa nội bộ , so với mức trung bình là 77 ngày chỉ hai năm trước. Khi vấn đề an ninh mạng trở nên phức tạp hơn, điều quan trọng là phải cập nhật các xu hướng đe dọa nội bộ để bạn có thể tạo ra một chiến lược chủ động để tránh những rủi ro này và giảm chi phí cũng như tác động của các sự cố khi chúng xảy ra. Những điểm nổi bật sau đây từ Báo cáo toàn cầu về những thiệt hại về kinh tế của các mối đe dọa nội bộ từ Viện Ponemon có thể giúp bạn hiểu rõ hơn và quản lý các mối đe dọa nội bộ: Các mối đe dọa từ nội bộ đang gia tăng đều đặn Vào năm 2020, chúng tôi đã nói với bạn rằng chi phí của các mối đe dọa nội bộ đang gia tăng. Xu hướng đó đã tiếp tục đến năm 2022. Kết hợp dữ liệu lịch sử cho thấy rằng các mối đe dọa nội bộ không giảm. Kể từ năm 2020, chi phí giải quyết vấn đề bảo mật nội bộ đã tăng 34% —từ 11,45 triệu đô la vào năm 2020 lên 15,38 triệu đô la vào năm 2022. Tần suất các sự cố do nội bộ dẫn dắt cũng tăng 44% vào năm 2022. Vậy, tại sao nguy cơ đe dọa nội bộ tiếp tục gia tăng đối với doanh nghiệp? Câu trả lời bắt nguồn từ yếu tố làm việc từ xa trong suốt đại dịch Covid-19, sự thay đổi việc làm của nhân viên tăng cao, tốc độ chuyển đổi kỹ thuật số đang tăng nhanh và sự chuyển dịch ngày càng nhanh chóng sang sử dụng các ứng dụng dựa trên đám mây. Dấu hiệu tổ chức của bạn có nguy cơ bị đe dọa từ nội bộ Dưới đây là một vài dấu hiệu báo hiệu rằng doanh nghiệp của bạn cần phải chủ động hơn nữa trong việc đề cao cảnh giác với các mối đe dọa từ nội bộ: Nhân viên của bạn không được đào tạo để hiểu đầy đủ và áp dụng luật, nhiệm vụ hoặc yêu cầu quy định liên quan đến công việc của họ và điều đó ảnh hưởng đến an ninh của tổ chức. (Hãy nhớ rằng việc đào tạo nâng cao nhận thức về bảo mật nên diễn ra thường xuyên, đặc biệt là khi có những phát triển mới trong lĩnh vực an ninh mạng. Tổ chức của bạn có chính sách thiết bị không nhất quán khiến nhân viên không rõ về các bước họ nên thực hiện để đảm bảo các thiết bị mà họ sử dụng — cả do công ty phát hành và BYOD “bring your own device” – luôn được bảo mật. Điều này bao gồm việc giữ cho các thiết bị và ứng dụng thường xuyên được cài đặt bản vá và nâng cấp. Nhân viên đang gửi dữ liệu có tính bảo mật cao đến một vị trí không an toàn trên đám mây, khiến tổ chức gặp rủi ro. Các chính sách bảo mật của tổ chức bạn thường xuyên bị bỏ qua bởi những nhân viên đang cố gắng đơn giản hóa các nhiệm vụ công việc và cải thiện năng suất. Không phải tất cả các mối đe dọa nội bộ đều được sinh ra ra như nhau Không phải tất cả các mối đe dọa nội bộ đều có nguồn gốc giống nhau và mức độ thiệt hại của chúng có thể thay đổi tùy thuộc vào nguồn của mối đe dọa và ngành. Biết được nơi có khả năng xảy ra các mối đe dọa nội bộ gây thiệt hại nhất có thể giúp tổ chức của bạn xác định lỗ hổng bảo mật nào cần củng cố trước và cách theo dõi hiệu quả những người trong cuộc có rủi ro cao. Ba loại mối đe dọa nội bộ chính và chi phí liên quan Người trong cuộc bất cẩn Người trong cuộc bất cẩn chiếm tỷ lệ cao nhất (56%) trong các vụ việc, chứng tỏ rằng ngay cả những sai lầm tưởng như vô hại cũng có thể gây ra sự cố an ninh mạng. Điều đáng chú ý là chi phí trung bình cho mỗi sự cố nói chung là thấp nhất ở mức 485.000 đô la. Tuy nhiên, do tính thường xuyên của chúng, các sự kiện nội bộ bất cẩn khiến các tổ chức thiệt hại nhiều nhất – tổng cộng 6,6 triệu đô la mỗi năm. Người trong cuộc độc hại Mặc dù người trong cuộc độc hại chiếm nhiều hơn một trong bốn mối đe dọa nội bộ, nhưng chúng đắt hơn đáng kể so với người trong cuộc bất cẩn ở mức 648.000 USD cho mỗi sự cố, tương đương khoảng 4,1 triệu USD hàng năm. Trộm thông tin xác thực Trộm cắp thông tin xác thực xảy ra khi thông tin đăng nhập của nhân viên bị xâm phạm — và xu hướng này đang gióng lên hồi chuông cảnh báo cho nhiều chuyên gia bảo mật. Hành vi trộm cắp thông tin xác thực đã tăng từ 14% số

HƯỚNG DẪN TOÀN DIỆN VỀ KIỂM THỬ THÂM NHẬP

Multi-Vector EDR – Better protection across the entire threat lifecycle

Multi-Vector EDR -Tích hợp nhiều giải pháp trong một agent, bảo vệ tốt hơn cho endpoints của bạn

Tìm hiểu lý do tại sao các giải pháp Chống thất thoát dữ liệu (DLP) hiện là một phần thiết yếu trong chiến lược bảo mật dữ liệu của bất kỳ công ty nào.

Frequently Asked Questions about Data Loss Prevention

Cobalt Strike Introduction and Demo

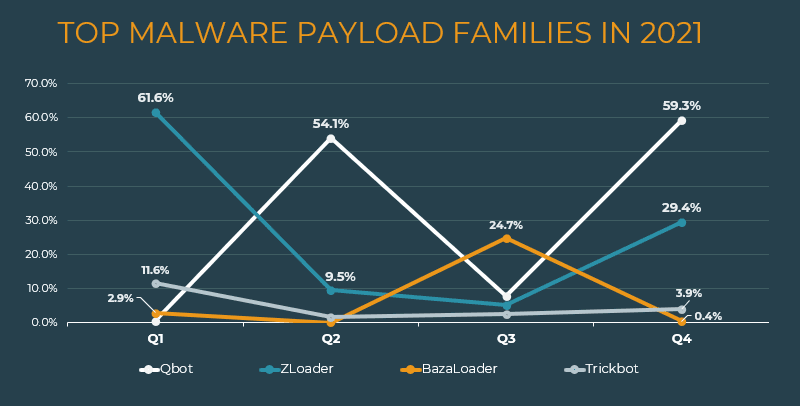

Qbot, ZLoader chiếm 89% lượng payload độc hại Q4/2021

Theo Phishlabs Qbot và Zloader payloads đang nhắm đến các doanh nghiệp, các payload này chiếm đến 89% tổng số lượng các phần mềm độc hại tấn công, lây nhiễm qua đường email trong quý 4 năm 2021. Các biến thể của mã độc này vẫn tiếp tục tấn công vào các doanh nghiệp từ quý này qua quý khác. Qbot và Zloader trước đây đã dẫn đầu về khối lượng payload trong quý 1 và quý 2 năm 2021. Phishing để phân phối payload độc hại vẫn là phương thức chính để lây nhiễm Ransomware. Đội ngũ giám sát, theo dõi payload của Phishlabs đã phát hiện và báo cáo qua email cho các khách hàng để chủ động ngăn chặn và khắc phục các mối đe dọa này. Dưới đây, chúng tôi sẽ nêu ra các payload độc hại nổi bật trong quý 4 năm 2021. Biểu đồ 1. Top Malware 2021 Qbot Qbot là một loại trojan nhắm vào khối ngân hàng. Qbot là loại payload hàng đầu được phát hiện trong các cuộc tấn công phishing trong quý 4, số lượng payload này đóng góp tới 59,3% trong các báo cáo. Qbot dẫn đầu về số lượng payload độc hại trong hơn nửa đầu năm 2021, trước khi có sự sụt giảm trong quý 3. Bắt đầu hoạt động và bị phát hiện từ năm 2008, Qbot có khả năng ghi lại hoạt động của bàn phím, từ đó đánh cắp thông tin và xâm phạm thông tin đăng nhập các loại tài khoản, đặc biệt là tài khoản ngân hàng. Qbot cũng có khả năng tự phát tán và tự lây nhiễm trong mạng. Payload này thường được liên kết với mã độc mã hóa tống tiền Egregor và Sodonikibi, cả hai thường được phát tán dưới dạng Ransomware-as-a-Service (RaaS). Sodonikibi đã liên tục được xếp hạng trong số các biến thể ransomware hàng đầu. Dưới đây là một ví dụ về một Qbot mồi nhử được gửi thông qua email, một kỹ thuật trong đó phần mềm độc hại tự được chèn vào các email thông thường và có thể bypass qua một số lớp bảo vệ. Qbot thường áp dụng kỹ thuật này. Trong ví dụ này, Qbot được gửi qua một đường liên kết độc hại. Hình 1. Qbot mồi nhử gửi liên kết độc hại qua email ZLoader ZLoader có số lượng payload nhiều thứ hai chỉ sau Qbot trong số các payload đã biết trong quý 4 năm 2021. ZLoader có tỉ lệ đóng góp vào báo cáo này là 30%. Một biết thể của trojan nhắm tới các khối ngân hàng Zeus, ZLoader là một MaaS phổ biến luôn xuất hiện trong các báo cáo với vị trí thống trị trong suốt năm 2021. Biểu đồ 2. Top malware trong quý 1 năm 2021 ZLoader thường liên kết với các ransomware họ Conti và Ryuk. Các chiến dịch phát tán malware gần đây được thông qua các chiến dịch quảng cáo Google và bằng cách khai thác vào phương thức xác minh chữ ký của Microsoft. Dưới đây là một ví dụ về chiến dịch Phishing để phát tán Zloader thông qua các tệp đính kèm độc hại. Hình 2. Chiến dịch Phishing để phát tán Zloader thông qua các tệp đính kèm độc hại Trickbot Trickbot là payload xếp thứ 3 trong báo cáo quý 4 năm 2021, đóng góp vào đó với tỉ lệ là 3,9% các cuộc tấn công. Trickbot cũng là một trojan nhắm vào khối ngân hàng, thường được sử dụng để đánh cắp các thông tin đăng nhập, thực hiện các hành động gián điệp mạng đã bị xâm nhập và thả vào đó các ransomware. Dưới đây là một ví dụ về chiến dịch phishing để phát tán trickbot. Hình 4. Chiến dịch phishing để phát tán trickbot Ransomware là một “Doanh nghiệp” có giá trị hàng tỉ đô. Vì vậy các công cụ được hacker sử dụng trong các chiến dịch này là vô cùng đa dạng và biến hóa liên tục để lẩn tránh các giải pháp và sự hiểu biết của các nhà bảo mật. Tính linh hoạt này khiến các doanh nghiệp gặp khó khăn trong việc chủ động phát hiện các payload độc hại trước khi chúng trở thành cao trào của một cuộc tấn công đó là Ransomware. Qua đó chúng ta thấy, phishing qua email tiếp tục là phương thức phân phối, phát tán payload độc hại chính cho các cuộc tấn côn ransomware, các tổ chức nên đầu tư nhiều vào việc chủ động ngăn chặn và phát hiện các email đáng ngờ, và có được nguồn tin cậy để cập nhật các chiến dịch tấn công mạng theo thời gian thực. Giải pháp hàng đầu của Phishlabs: Threat Intelligence Brand Protection Data Leak Protection Để biết thêm thông tin về Phishlabs, liên hệ với chúng tôi để được tư vấn trực tiếp tại contact@smartnet.net.vn

7 cách phổ biến Ransomware có thể lây nhiễm vào tổ chức của bạn

Sự khác nhau giữa EDR, SEIM, SOAR, và XDR